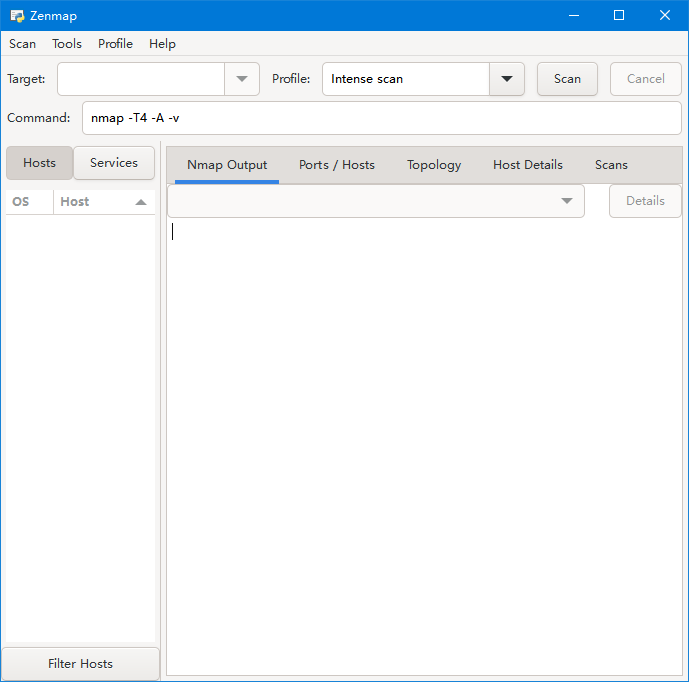

Nmap是一款非常强大的网络扫描工具,也被称为Zenmap,它几乎成了所有系统和网络管理员的标配软件。这个工具提供了很多实用的功能,比如通过tcp/ip检测操作系统类型、秘密扫描、动态延迟和重发等。对于我来说,Nmap最酷的地方是它的图形界面版NmapGUI,这让操作变得更加直观和简单。

Nmap的主要功能包括主机发现、端口扫描、版本侦测、操作系统侦测以及防火墙规避等。通过这些功能,你可以轻松找到网络中活跃的主机、扫描开放的端口、识别运行的应用程序和系统类型,甚至还能避开一些基本的防火墙和IDS检测。这对我来说非常有用,尤其是在需要排查网络问题或优化网络安全时。

此外,Nmap还内置了一个强大的NSE脚本引擎,支持使用Lua语言编写各种扩展功能,比如Web扫描、漏洞发现等。这种灵活性让我觉得Nmap不仅仅是一个端口扫描工具,更像是一个多功能的网络探测平台。

不过,虽然Nmap功能强大,但也要注意合法合规地使用它哦!毕竟,不当使用可能会带来安全风险或者违反规定。总的来说,Nmap确实是一个不可多得的好工具,但在使用时还是要谨慎行事。

Nmap主要功能

主机发现(Host Discovery)

用于发现目标主机是否处于活动状态(Active)。

Nmap提供了多种检测机制,可以更有效地辨识主机。例如可用来列举目标网络中哪些主机已经开启,类似于Ping命令的功能。

端口扫描(Port Scanning)

用于扫描主机上的端口状态。

Nmap可以将端口识别为开放(Open)、关闭(Closed)、过滤(Filtered)、未过滤(Unfiltered)、开放|过滤(Open|Filtered)、关闭|过滤(Closed|Filtered)。默认情况下,Nmap会扫描1000个常用的端口,可以覆盖大多数基本应用情况。

版本侦测(Version Detection)

用于识别端口上运行的应用程序与程序版本。

Nmap目前可以识别数千种应用的签名(Signatures),检测数百种应用协议。而对于不识别的应用,Nmap默认会将应用的指纹(Fingerprint)打印出来,如果用户确知该应用程序,那么用户可以将信息提交到社区,为社区做贡献。

操作系统侦测(OS detection)

用于识别目标机的操作系统类型、版本编号及设备类型。

Nmap目前提供了上千种操作系统或设备的指纹数据库,可以识别通用PC系统、路由器、交换机等设备类型。

防火墙/IDS规避(Firewall/IDS evasion)

Nmap提供多种机制来规避防火墙、IDS的的屏蔽和检查,便于秘密地探查目标机的状况。

基本的规避方式包括:分片(Fragment)/IP诱骗(IP decoys)/IP伪装(IP spoofing)/MAC地址伪装(MAC spoofing)等等。

NSE脚本引擎(Nmap Scripting Engine)

NSE是Nmap最强大最灵活的特性之一,可以用于增强主机发现、端口扫描、版本侦测、操作系统侦测等功能,还可以用来扩展高级的功能如web扫描、漏洞发现、漏洞利用等等。Nmap使用Lua语言来作为NSE脚本语言,目前的Nmap脚本库已经支持350多个脚本。

共有 0条评论