内容介绍

《python 黑帽子黑客与渗透测试编程之道》是畅销书《Python 灰帽子―黑客与逆向工程师的 Python 编程之道》的姊妹篇,那本书一面市便占据计算机安全类书籍的头把交椅。本书由 Immunity 公司的高级安全研究员 Justin Seitz 精心撰写。作者根据自己在安全界,特别是渗透测试领域的几十年经验,向读者介绍了 Python 如何被用在黑客和渗透测试的各个领域,从基本的网络扫描到数据包捕获,从 Web 爬虫到编写 Burp 扩展工具,从编写木马到权限提升等。 作者在本书中的很多实例都非常具有创新和启发意义, 如 HTTP 数据中的图片检测、 基于 GitHub命令进行控制的模块化木马、浏览器的中间人攻击技术、利用 COM 组件自动化技术窃取数据、通过进程监视和代码插入实现权限提升、通过向虚拟机内存快照中插入 shellcode 实现木马驻留和权限提升等。通过对这些技术的学习,读者不仅能掌握各种 Python 库的应用和编程技术,还能拓宽视野,培养和锻炼自己的黑客思维。读者在阅读本书时也完全感觉不到其他一些技术书籍常见的枯燥和乏味。

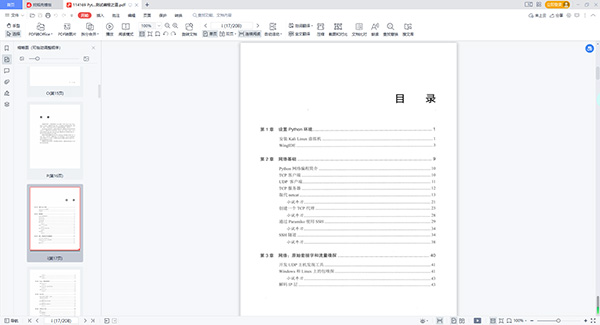

章节目录

第 1 章 设置 Python 环境 1安装 Kali Linux 虚拟机1

WingIDE3

第 2 章 网络基础 9

Python 网络编程简介 10

TCP 客户端 10

UDP 客户端 11

TCP 服务器12

取代 netcat13

小试牛刀 21

创建一个 TCP 代理 23

小试牛刀 28

通过 Paramiko 使用 SSH 29

小试牛刀 34

SSH 隧道 34

小试牛刀 38

第 3 章 网络:原始套接字和流量嗅探 40

开发 UDP 主机发现工具 41

Windows 和 Linux 上的包嗅探 41

小试牛刀 43

解码 IP 层 43

小试牛刀 47

解码 ICMP48

小试牛刀 52

第 4 章 Scapy:网络的掌控者 54

窃取 Email 认证 55

小试牛刀 57

利用 Scapy 进行 ARP 缓存投毒 58

小试牛刀 63

处理 PCAP 文件 64

小试牛刀 69

第 5 章 Web 攻击 71

Web 的套接字函数库: urllib2 71

开源 Web 应用安装 73

小试牛刀 75

暴力破解和文件位置 76

小试牛刀 79

暴力破解 HTML 表格认证 80

小试牛刀 86

第 6 章 扩展 Burp 代理 88

配置89

Burp 模糊测试90

小试牛刀 97

在 Burp 中利用 Bing 服务 101

小试牛刀 105

利用网站内容生成密码字典 107

小试牛刀 111

第 7 章 基于 GitHub 的命令和控制114

GitHub 账号设置115

创建模块116

木马配置 117

编写基于 GitHub 通信的木马 118

Python 模块导入功能的破解121

小试牛刀123

第 8 章 Windows 下木马的常用功能125

有趣的键盘记录125

小试牛刀 129

截取屏幕快照 130

Python 方式的 shellcode 执行 131

小试牛刀 132

沙盒检测 133

第 9 章 玩转浏览器140

基于浏览器的中间人攻击 140

创建接收服务器144

小试牛刀 145

利用 IE 的 COM 组件自动化技术窃取数据 146

小试牛刀 154

第 10 章 Windows 系统提权156

环境准备157

创建进程监视器 158

利用 WMI 监视进程 158

小试牛刀 160

Windows 系统的令牌权限 161

赢得竞争 163

小试牛刀 167

代码插入168

小试牛刀 170

第 11 章 自动化攻击取证172

工具安装 173

工具配置 173

抓取口令的哈希值173

直接代码注入177

小试牛刀 183

使用说明

1、下载并解压,得出pdf文件

2、如果打不开本文件,请务必下载pdf阅读器

3、安装后,在打开解压得出的pdf文件

4、双击进行阅读试读

共有 0条评论