Wireshark 是一款免费且开源的网络抓包工具,曾用名是Ethereal,它是全球最流行的网络分析器之一。它通过捕获网络封包并详细展示数据,帮助用户从微观角度了解网络运行情况。无论是商业企业、政府机构还是教育机构,都常用这款工具来分析网络流量。

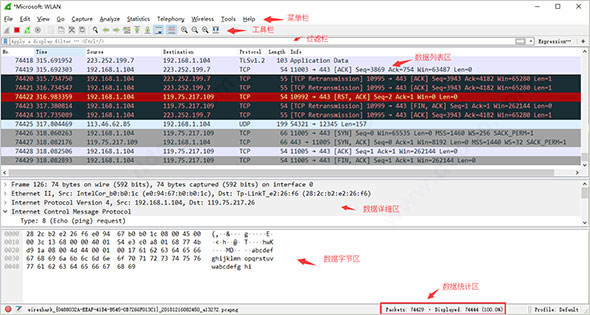

Wireshark 的强大之处在于它的过滤功能。用户可以通过过滤器筛选出需要的数据包,排除无关信息的干扰。它支持 hundreds of protocols(几百种协议)和多种流媒体类型,能够深入检查数据包的每一层细节。此外,Wireshark 还提供标准三窗格界面,方便直观查看协议信息。

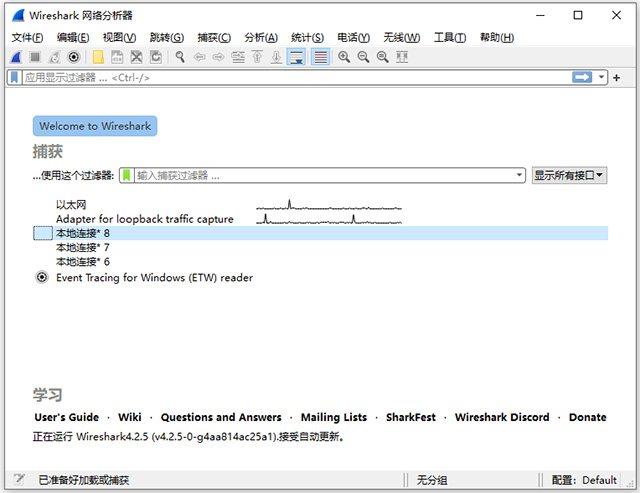

安装和使用 Wireshark 相当简单,尤其是中文绿色版,下载后直接安装即可。软件界面全是中文,极大地方便了中国用户的需求。对于新手来说,它是一个非常友好的工具。

至于抓包步骤,大致是选择网卡接口、配置参数、开始抓包、执行操作、停止抓包,最后通过过滤器筛选数据。比如,你可以用 ip.addr == 192.168.1.107 过滤特定IP的数据包,或者用 tcp.port == 80 筛选TCP端口80的相关流量。

Wireshark 的功能真的很强大,不仅支持实时捕获和离线分析,还兼容多种操作系统(Windows、Linux、macOS 等),并且能解密多种协议(如IPsec、SSL/TLS等)。如果你需要优化网络性能或排查问题,它绝对是一个利器。

总的来说,Wireshark 是一款功能全面且易于使用的工具。对于学习网络技术的朋友来说,它是最好的入门工具之一;而对于专业人士来说,它也是不可或缺的日常工具。如果你还没有尝试过,不妨下载体验一下!

抓包软件wireshark绿色版怎么抓包?

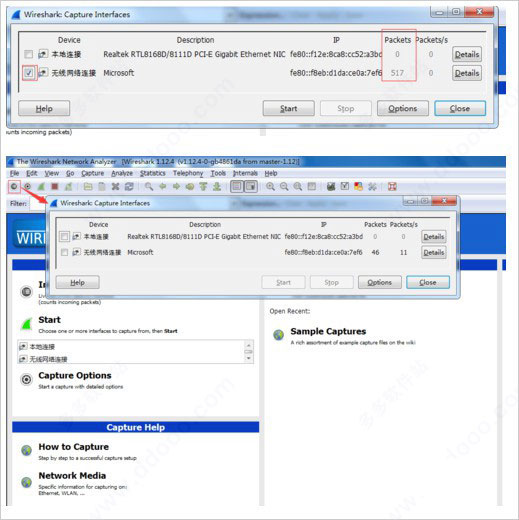

1、打开软件之后,点击抓取网络接口卡选择按钮,选择需要抓取的网卡接口;如果不确定是那个网络接口,则可以看packes项数据变化最多接口,选中它然后点击"start"开始抓包;

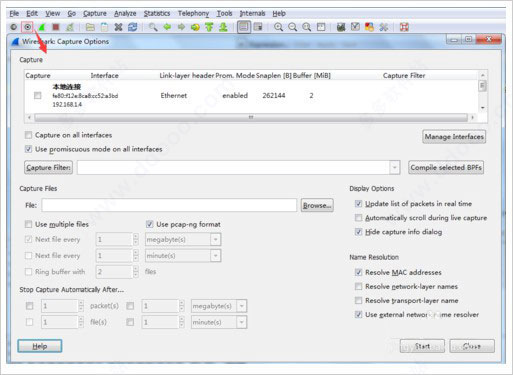

2、如果需要进行特别的配置,则需要先进行抓包钱的配置操作,点击途中的配置操作按钮,进入到抓包配置操作界面,进行相应配置;配置完成后点击“start”开始抓包;

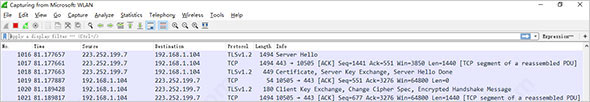

3、wireshark启动后,wireshark处于抓包状态中;

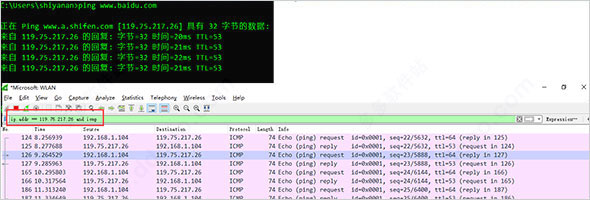

4、执行需要抓包的操作,如ping www.baidu.com;

5、操作完成后相关数据包就抓取到了。为避免其他无用的数据包影响分析,可以通过在过滤栏设置过滤条件进行数据包列表过滤,获取结果如下。说明:ip.addr == 119.75.217.26 and icmp 表示只显示ICPM协议且源主机IP或者目的主机IP为119.75.217.26的数据包;

6、如果没有抓取到想要的数据包,则点击重新抓取按钮即可;或者抓取到个人需要的数据包之后,可以点击红色的停止按钮即可;

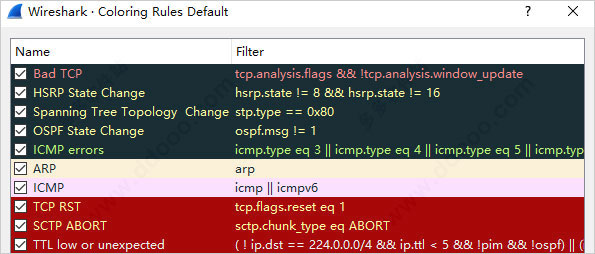

7、数据包列表区中不同的协议使用了不同的颜色区分。协议颜色标识定位在菜单栏视图 --> 着色规则,如下所示。

软件功能

1、深入检查数百种协议,一直在增加

2、实时捕获和离线分析

3、标准三窗格数据包浏览器

4、多平台:在Windows,Linux,macOS,Solaris,FreeBSD,NetBSD和许多其他操作系统上运行

5、捕获的网络数据可以通过GUI或TTY模式的TShark实用程序进行浏览

6、业界最强大的显示过滤器

7、丰富的VoIP分析

8、读取/写入许多不同的捕获文件格式:tcpdump(libpcap),Pcap NG,Catapult DCT2000,Cisco Secure IDS iplog,Microsoft Network Monitor,Network GeneralSniffer(压缩和未压缩),Sniffer Pro和NetXray,Network Instruments Observer ,NetScreen监听,Novell LANalyzer,RADCOM WAN / LAN分析器,Shomiti / Finisar Surveyor,Tektronix K12xx,Visual Networks Visual UpTime,WildPackets EtherPeek / TokenPeek / AiroPeek等

9、使用gzip压缩的捕获文件可以即时解压缩

10、可以从以太网,IEEE 802.11,PPP / HDLC,ATM,蓝牙,USB,令牌环,帧中继,FDDI等读取实时数据(取决于您的平台

11、对许多协议的解密支持,包括IPsec,ISAKMP,Kerberos,SNMPv3,SSL / TLS,WEP和WPA / WPA2

12、可以将着色规则应用于数据包列表,以进行快速,直观的分析

13、输出可以导出为XML,PostScript,CSV或纯文本

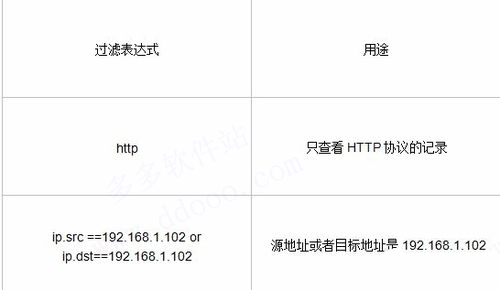

wireshark过滤规则

表达式规则

1、协议过

比如TCP,只显示TCP协议。

2、IP 过滤

比如 ip.src ==192.168.1.102 显示源地址为192.168.1.102,

ip.dst==192.168.1.102, 目标地址为192.168.1.102

3、端口过滤

tcp.port ==80, 端口为80的

tcp.srcport == 80, 只显示TCP协议的愿端口为80的。

4、Http模式过滤

http.request.method=="GET", 只显示HTTP GET方法的。

5、逻辑运算符为 AND/ OR

常用的过滤表达式

封包列表(Packet List Pane)

封包列表的面板中显示,编号,时间戳,源地址,目标地址,协议,长度,以及封包信息。 你可以看到不同的协议用了不同的颜色显示。

你也可以修改这些显示颜色的规则, View ->Coloring Rules.

例子:

ip.src eq 192.168.1.107 or ip.dst eq 192.168.1.107

或者

ip.addr eq 192.168.1.107 // 都能显示来源IP和目标IP

Linux上运行的wireshark图形窗口截图示例,其他过虑规则操作类似,不再截图。

ip.src eq 10.175.168.182

提示: 在Filter编辑框中,收入过虑规则时,如果语法有误,框会显红色,如正确,会是绿色。

过滤端口

了解了上面的Wireshark过滤规则之后,接下来小编给大家讲解的就是过滤端口,其实这个过滤端口的含义还是比较容易理解的,那么有不懂的用户可以参考下面小编给大家分享的内容,让你能够清楚它的整个使用流程。

例子:

tcp.port eq 80 // 不管端口是来源的还是目标的都显示

tcp.port == 80

tcp.port eq 2722

tcp.port eq 80 or udp.port eq 80

tcp.dstport == 80 // 只显tcp协议的目标端口80

tcp.srcport == 80 // 只显tcp协议的来源端口80

udp.port eq 15000

那么过滤端口范围:

tcp.port >= 1 and tcp.port <= 80

更新日志

v4.6.3版本

Bug修复

已修复以下漏洞:

wnpa-sec-2026-01BLF文件解析器崩溃。

wnpa-sec-2026-02IEEE 802.11解析器崩溃。

wnpa-sec-2026-03SOME/IP-SD剥离器崩溃。

wnpa-sec-2026-04HTTP 3解剖器无限循环。

共有 0条评论